Per prima cosa installiamo il tool in questione sulla nostra distribuzione:

Per chi usa una derivata debian (Ubuntu o altre)

sudo apt-get install nmap

Per chi usa una derivata ArchLinux

sudo pacman -S nmap

Ora che il software è installato andiamo a vedere alcuni comandi utili per scansionare la nostra rete.

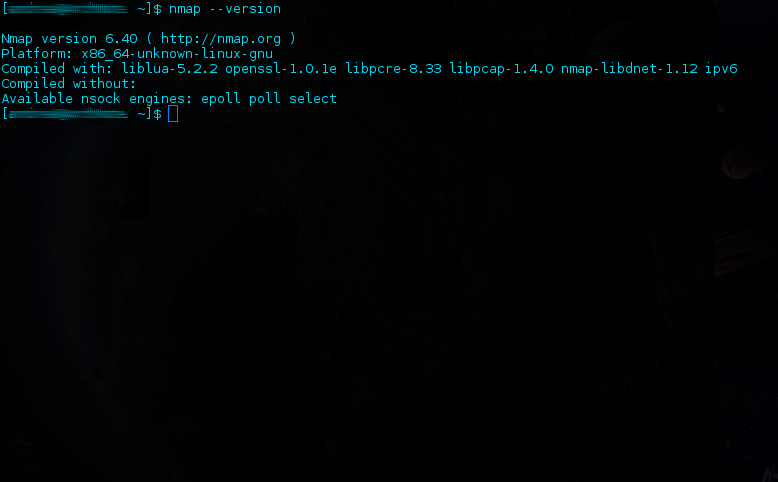

Innanzi tutto partiamo col dire che tutte le informazioni e le varie opzioni di questo tool le possiamo vedere dando i seguenti comandi in un qualsiasi terminale.

man nmap

nmap -h

Bene ora vi mostrerò come, conoscendo l’indirizzo IP del PC da scansionare, potete vedere che sistema operativo usa e quali sono le porte aperte.

sudo nmap -O IP

dove al posto di IP dovrete andare a mettere l’indirizzo IP che volete scansionare

ecco di seguito un esempio di output del comando appena citato.

Starting Nmap 6.40 ( http://nmap.org ) at 2013-08-31 16:13 CEST

Nmap scan report for 10.80.80.2

Host is up (0.11s latency).

Not shown: 998 closed ports

PORT STATE SERVICE

80/tcp open http

443/tcp open https

MAC Address: XX:XX:XX:XX:XX:XX (Cisco-Linksys)

Device type: general purpose

Running: Linux 2.4.X

OS CPE: cpe:/o:linux:linux_kernel:2.4

OS details: Linux 2.4.9 – 2.4.18 (likely embedded)

Network Distance: 1 hopOS detection performed. Please report any incorrect results at http://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 7.08 seconds

Dall’output di questo comando possiamo vedere che nella macchina su cui è stata effettuata la scansione (il mio router di casa) è presente un sistema operativo linux e ha le porte 80 e 443 aperte (per ovvi motivi il MAC address del mio router l’ho mascherato mettendo tutte X al posto del reale indirzzo).

Ora vediamo come fare una scansione su tutta la nostra rete per trovare tutti i PC (o altri dispositivi) connessi.

Per fare ciò apriamo il terminale e digitiamo il comando

nmap 192.168.1.0/24

con questo comando ricercherete tutti i disositivi all’interno della vostra rete che iniziano con “192.168.1” se invece volete apliare la ricerca in altre sottoreti e trovare tutti i dispositivi connessi alla vostra LAN che iniziano con “192.168.x.y” dovete dare il comando

nmap 192.168.0.0/16

Con questo comando, la scansione impiegherà più tempo rispetto a prima, perchè la quantità di indirizzi IP da scansionare è maggiore.

Infine se volete fare una scansione completa sulla rete trovando quindi tutti i dispositivi connessi alla rete 192.x.x.x dovete dare il comando

nmap 192.0.0.0/8

Questo comando impiegherà parecchio tempo prima di completare l’esecuzione perchè la quantità di indirizzi da verificare è decisamente molto alta.

Nella vostra rete casalinga, probabilmente basterà dare il comando “nmap 192.168.1.0/24” perchè difficilmente in una rete casalinga ci sono delle sottoreti.

A questo punto non vi resta che provare a casa vostra per vedere cosa vi restituisce, e se volete potete mischiare il comando per scansionare l’intera rete LAN con le varie opzioni disponibli (ad esempio -O per mostrare il sistema operativo).

Ricordatevi che per eseguire alcune opzioni (come ad esempio -O che abbiamo visto prima) avrete bisogno dei permessi di root, quindi dovrete lanciarlo usando il comando sudo.

Con questo tool potrete anche vedere se ci sono eventuali intrusi nella rete o potete usarlo semplicemente per accedere ad un vostro server casalingo o dell’ufficio di cui non ricordate l’IP.

Ricordate inoltre, che alcuni antivirus e firewall potrebbero vedere queste scansioni come tentativi di attacchi hacker, e quindi bloccare la scansione, per questo motivo usatelo solo dove sapete che potete usarlo, per evitare problemi legali, in ogni caso non mi assumo alcuna responsabilitò in quanto questa guida è solo a scopo educativo.